近日,媒体曝光Memcache服务器一个漏洞,犯罪分子可利用Memcache服务器通过非常少的计算资源发动超大规模的DDoS攻击。该漏洞是Memcache开发人员对UDP协议支持的方式不安全导致的,黑客能通过它实现“反射型DDoS攻击”。

什么是反射型DDoS攻击,犯罪分子是如何利用UDP协议进行攻击的?我们应该采取什么方式去减少它所带来的危害?网易易盾首席安全架构师沈明星对此进行了解读。

“四两拨千斤”的攻击方式

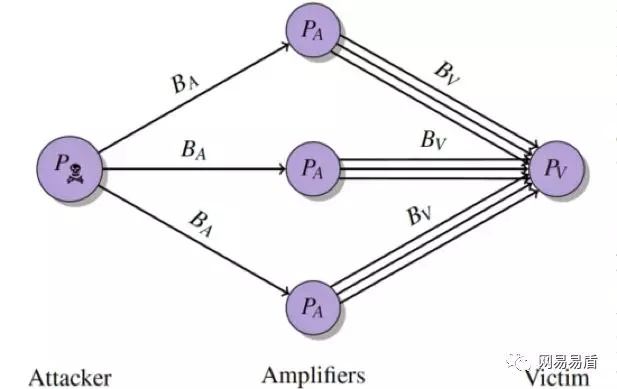

沈明星称,反射型DDoS攻击是一种新的变种。攻击者并不直接攻击目标服务IP,而是利用互联网的某些特殊服务开放的服务器,通过伪造被攻击者的IP地址、向有开放服务的服务器发送构造的请求报文,该服务器会将数倍于请求报文的回复数据发送到被攻击IP,从而对后者间接形成DDOS攻击。

图解:攻击者(Attacker,实际情况中更多的会利用傀儡机进行攻击)不直接把攻击包发给受害者,而是冒充受害者给放大器(Amplifiers)发包,然后通过放大器再反射给受害者

回到Memcache服务器上则是,犯罪分子会向端口11211上的Memcache服务器发送小字节请求。由于UDP协议并未正确执行,因此Memcache服务器并未以类似或更小的包予以响应,而是 有时候比原始请求大数千倍的包予以响应。由于UDP协议即包的原始IP地址能轻易遭欺骗,也就是说攻击者能诱骗Memcache服务器将过大规模的响应包发送给另外一个IP地址,即DDoS攻击的受害者的IP地址。

那为什么攻击者能利用了网络协议的缺陷或者漏洞进行IP欺骗?沈明星称,这主要是因为很多协议(例如ICMP、UDP等)对源IP不进行认证。

为了达到更好的攻击效果,黑客还会选择具有放大效果的协议服务进行攻击,“攻击非常容易就能达到四两拨千斤的效果。”沈明星担忧地说。

我们任何一个对外开放的业务都可能是潜在的受害者 建议停止使用Memcache的UDP端口

根据监测数据显示,利用Memcache这个漏洞进行DDoS攻击的事件明显增多,存在较大的风险。沈明星说:“我们任何一个对外开放的业务都可能是潜在的受害者。”

那应该采取什么方式去减少Memcache漏洞所带来的危害?这位攻防经验十分丰富的首席安全架构师表示,对于Memcache的用户,为了避免成为攻击者的帮凶,可以使用“--listen 127.0.0.1”只在本地侦听UDP端口,或者索性使用“ -U 0 ”关闭UDP端口。除此之外,也可以使用防火墙关闭对11211端口的访问。

对于开发而言,建议停止使用Memcache的UDP端口。

对于易受攻击的用户,建议对自己的业务进行加固。另外,由于UDP反射使用大带宽进行堵塞的这一特征,需要用户采购超大的带宽才能进行防御。一般用户如果无力采购超大带宽,建议购买DDoS高防服务的方式进行防御。

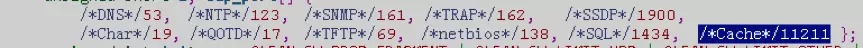

网易易盾DDoS高防第一时间响应时加入的监测特征

Memcache服务器漏洞披露后,网易易盾DDoS高防第一时间进行了响应。即时推送相关消息给用户进行提醒,并对DDoS检测特征库进行了更新,加强针对此次事件的跟踪和检测。同时,运营和专家团队也7*24小时随时待命应对可能的升级攻击。

沈明星指出,网易易盾DDoS高防使用了网易自研的流量清洗技术,拥有网易二十年的攻防对抗积累经验,并经过多次大型事件检验,应对此次攻击事件完全游刃有余,所有网易易盾用户均可放心。