1.DDoS是什么?

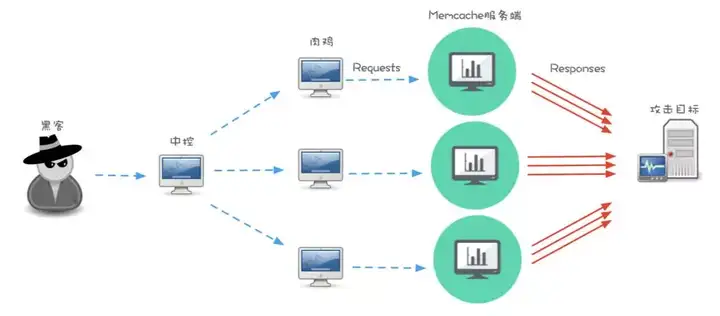

分布式拒绝服务攻击(Distributed Denial of Service)简称DDoS,亦称为阻断攻击或洪水攻击,是当前互联网非常常见的一种攻击形式。DDoS攻击通常通过来自大量受感染的计算机(即僵尸网络)的流量,对目标网站或整个网络进行带宽或资源消耗,使目标无法处理大量数据包,导致服务中断或停止。

相比其他网络攻击手段,DDoS攻击简单粗暴,攻击响应速度快,可以达到快速摧毁目标的目的,另外DDoS的技术要求和攻击的成本很低,只需要购买部分服务器权限或控制一批肉鸡即可。DDoS虽说可以侵蚀带宽或资源,导致目标服务中断,但DDoS很可能只是黑客手中的一枚核武器,他们的目的或是敲诈勒索、或是商业竞争、或是其他恶意目的。

近几年, DDoS 攻击从规模和频率上都有不断攀升的态势,由攻击造成的网络大面积瘫痪、各类服务不可用等,严重威胁企业正常生产秩序,给企业造成运营瘫痪、失去业务机会等不可估量的经济损害。

DDoS攻击

常见的DDoS攻击方式有以下几种:

(1) SYN Flood攻击 :利用TCP协议实现上的一个缺陷,通过向网络服务所在端口发送大量的伪造源地址的攻击报文, 使得被攻击方资源耗尽 ,从而阻止其他用户进行访问;

(2)UDP Flood攻击:UDP是网络通信的标准协议,由于UDP数据包是无链接状态的服务,相对TCP而言,存在更少的错误检查和验证。攻击者可以更小代价的利用UDP 协议特性攻击目标主机,使其无法响应正确请求,甚至会导致线路拥塞。

(3)ICMP Flood攻击: 利用大的流量给服务器带来较大的负载,使目标网络大面积瘫痪,无法正常服务。

(4)UDP DNS Query Flood攻击:攻击者向攻击目标服务器发送大量的域名解析请求,发送的请求解析的域名是随机生成或不存在的域名。 解析过程给服务器带来很大的负载 ,每秒钟域名解析请求超过一定的数星就会造成DNS服务器解析域名超时。

(5)CC攻击:攻击者借助代理服务器生成指向受害主机的合法请求,实现DDOS和伪装。CC攻击是一种针对Http业务的攻击手段,该攻击模式不需要太大的攻击流量,它是对服务端业务 处理瓶颈的精确打击,攻击目标包括:大量数据运算、数据库访问、大内存文件等,攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃。

3.目前DDoS攻击发展趋势?

如今DDoS攻击格局正发生着巨大的变化,包括攻击动机的不断变化、攻击的体量迅速增大、攻击的种类日渐繁杂等特点。 DDoS领域目前有以下几个趋势:

(1)攻击发起呈现全球化趋势;

(2)IoT设备被控制作为攻击源;

(3)应用层CC仍然是防护的难点;

(4)有组织的黑客攻击。

4. 针对DDoS攻击有什么防御手段?

针对不同的攻击类型需要有不同的DDoS防御方法。DDoS的防御系统其本质上是一个基于资源较量和规则过滤的智能化系统,同时加强对系统的检测,主要的防御方法和策略包括:

(1)资源隔离:资源隔离可以看做是用户服务的防护盾,这套防御系统有着强大的数据和流量处理能力,过滤异常的流量和请求。如:针对Syn Flood,防护盾会响应Syn Cookie或Syn Reset认证,通过对数据源的认证,过滤伪造源数据包或攻击,保护服务端不受恶意连接的侵蚀。资源隔离系统主要针对ISO模型的第三层和第四层进行防护。

(2)用户规则:DDoS防护本质上是一场以用户为主体依赖抗D防护系统与黑客进行较量的战争,在整个数据对抗的过程中服务提供者往往具有绝对的主动权,用户可以基于抗D系统特定的规则,如:流量类型、请求频率、数据包特征、正常业务之间的延时间隔等。基于这些规则用户可以在满足正常服务本身的前提下更好地对抗七层类的DDoS,并减少服务端的资源开销。

(3)大数据智能分析:黑客为了构造大量的数据流,往往需要通过特定的工具来构造请求数据,这些数据包不具有正常用户的一些行为和特征。为了对抗这种攻击,可以基于对海量数据进行分析,进而对合法用户进行模型化,并利用这些指纹特征,如:Http模型特征、数据来源、请求源等,有效地对请求源进行白名单过滤,从而实现对DDoS流量的精确清洗。

(4)资源对抗:资源对抗也叫“死扛”,即通过大量服务器和带宽资源的堆砌达到从容应对DDoS流量的效果。

5.建议:

如今的DDoS攻击越来越普遍,每天都有各式各样的攻击不断在各处上演,攻击的流量也已经从G级别上升到T级别,一顿饭的价格,一支烟的时间,就可以给企业造成难以估计的经济损失和品牌受损。尤其是游戏类,金融类,电商类,都属于DDoS攻击的重灾区,网易易盾安全首席架构师沈明星建议容易遭到攻击的企业如此增加自身的实力:

(1)DDoS是资源的对抗,因此要做系统的储备、系统的优化。

(2)在设计应用时,可以做有些动静分离,把一些静态的资源分拆到CDN,动态的资源微服务化,不要有很重的请求——特别耗资源的话,会成为短板,黑客就会死揪这个短板。

(3)可以考虑使用第三方平台DDoS高防产品,尤其是在有人特意搞破坏的情况下。哪怕平时不用,也可以当做储备,遇到大流量攻击时,就可以甩到云端的清洗上去,做到一个立体的多层次防护。

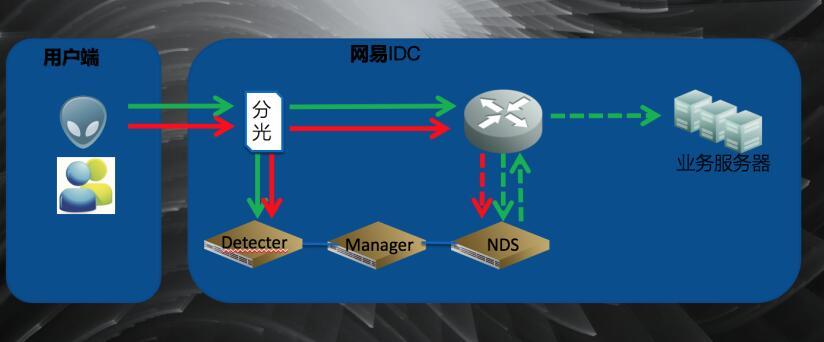

网易自研NDS

DDoS 防护架构

网易易盾DDoS高防服务,网易自用DDoS高防技术,2T超大防护带宽,优质海外BGP节点。内嵌Web应用防火墙,多重防护保障业务稳定运行。点击5分钟快速接入,免费试用,技术专家一对一调配防护策略。

相关阅读: